深入解析Telegram苹果登录参数:安全与便捷的桥梁

在当今注重隐私与安全的数字时代,Telegram作为一款广受欢迎的即时通讯应用,其登录方式的选择尤为关键。对于iOS用户而言,通过苹果账户登录Telegram不仅是一种便捷的入口,更是一套涉及多重技术参数的安全流程。这些参数在保障用户身份真实性和数据安全方面扮演着核心角色,值得我们深入探讨。

核心参数构成与OAuth 2.0框架

Telegram的苹果登录功能本质上是基于OAuth 2.0授权框架的实现。当用户选择“通过Apple登录”时,应用会向苹果的认证服务器发起请求,并传递一系列关键参数。其中,client_id是Telegram在苹果开发者平台注册的唯一标识符,用于识别应用身份。redirect_uri则是授权成功后重定向的URI,确保令牌安全返回至Telegram应用。此外,scope参数定义了请求的权限范围,通常包括用户姓名和邮箱地址,而state参数是一个随机生成的字符串,用于防止跨站请求伪造攻击,确保请求过程的安全性。

身份令牌与用户隐私保护

用户授权后,苹果服务器会返回一个重要的凭证——身份令牌。该令牌采用JWT格式,包含了经过苹果签名的用户标识信息。其中,sub字段是用户的唯一标识符,对于同一应用,此标识符保持不变,但不同应用会获得不同的sub值,这有效防止了跨应用追踪。令牌中还可能包含已验证的邮箱地址(可能由苹果中继转发以保护真实邮箱)和姓名信息。Telegram服务器通过验证JWT的签名,确认其真实性后,即可建立用户会话,整个过程用户的真实苹果凭证不会直接暴露给Telegram。

安全参数与非对称加密验证

为了进一步增强安全性,流程中还涉及非对称加密验证。苹果使用其私钥对身份令牌进行签名,Telegram服务器则通过预置的苹果公钥来验证签名。关键的密钥标识符会包含在令牌头中,帮助Telegram选择正确的公钥。同时,令牌中的颁发时间和过期时间确保了令牌的时效性,防止旧令牌被重复使用。这些参数共同构成了一个防篡改、有时效的身份验证机制,极大降低了中间人攻击和令牌泄露的风险。

实现意义与最佳实践

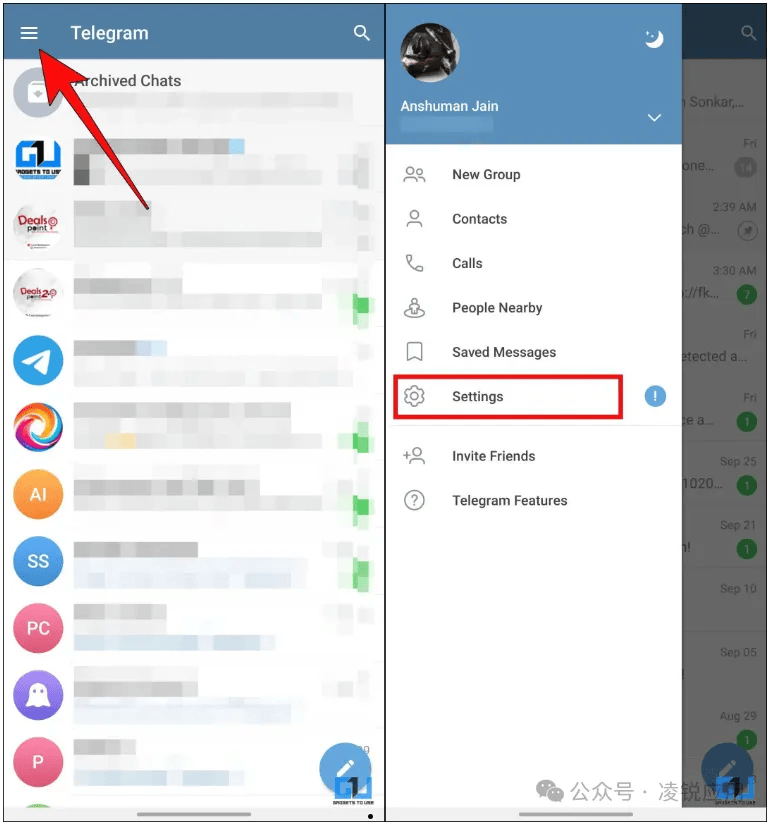

Telegram集成苹果登录参数的意义深远。对用户而言,它简化了注册流程,无需记忆新密码,并借助苹果的双重认证提升了账户安全性。隐私方面,用户可以选择隐藏真实邮箱,并使用苹果的私密邮箱转发服务。对开发者而言,这降低了密码管理负担和安全风险。在实现时,Telegram需确保在iOS端使用原生ASAuthorization API,并严格验证服务器端的令牌签名、时效及audience声明,以符合苹果的设计规范和安全要求。

综上所述,Telegram的苹果登录并非一个简单的按钮,其背后是一套精心设计的参数体系和安全协议。它平衡了用户体验、隐私保护与应用安全,展现了现代认证技术如何将便捷性与安全性深度融合,为用户提供可靠的服务入口。随着生态系统的演进,这些参数和流程也将持续优化,以应对未来的安全挑战。