Telegram Botnet:隐匿于即时通讯中的网络威胁

在数字时代,网络威胁的形式不断演变,其中Telegram Botnet(僵尸网络)作为一种新兴且极具危害性的攻击载体,正引起全球网络安全研究者的高度警惕。Botnet,即僵尸网络,通常指由攻击者通过恶意软件控制的庞大计算机群。而Telegram Botnet则巧妙地利用了Telegram这款全球流行的加密即时通讯应用作为其命令与控制(C&C)服务器,使得攻击活动更加隐蔽、难以追踪。

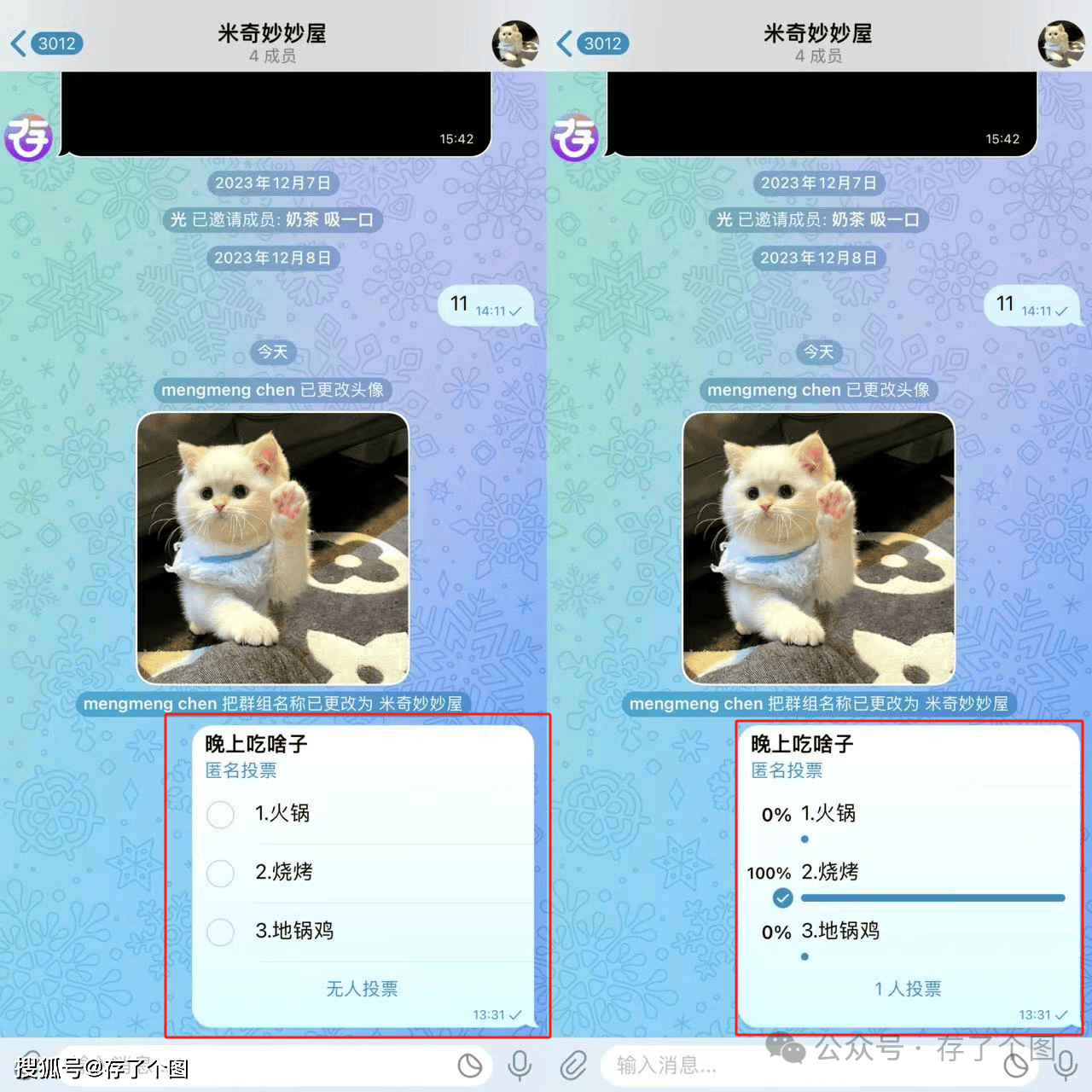

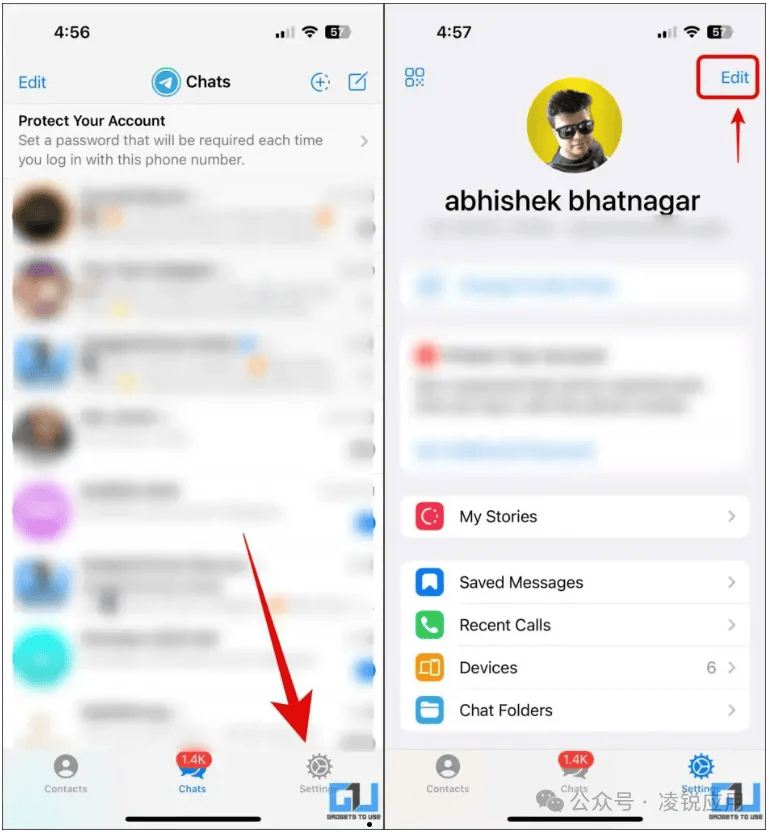

攻击者构建Telegram Botnet的核心步骤,通常始于通过钓鱼邮件、恶意软件捆绑或漏洞利用等方式,在受害者设备上植入一个轻量级的客户端程序。这个程序一旦被执行,便会秘密地与攻击者在Telegram上预先创建的一个频道或机器人建立加密连接。从此,受害者的设备便成为了“僵尸”网络中的一个节点。攻击者无需自建复杂的C&C服务器基础设施,而是直接利用Telegram稳定、高速且加密的全球网络,通过向频道发送加密指令,就能同时操控成千上万的受感染设备。

这种模式的危害性极为深远。首先,在功能上,Telegram Botnet能够执行与传统僵尸网络类似的各种恶意活动,包括但不限于:发起大规模的分布式拒绝服务(DDoS)攻击,以洪水般的垃圾流量瘫痪目标网站或服务;进行加密货币挖矿(Cryptojacking),窃取受害设备的计算资源;窃取敏感信息,如银行凭证、个人身份信息;以及发送海量的垃圾邮件或诈骗信息。由于指令通过Telegram传递,攻击的发动速度极快,且攻击源看似分散于普通用户的正常流量中,增加了防御和溯源的难度。

其次,其隐匿性和弹性尤为突出。Telegram的端到端加密和隐私政策,使得安全人员难以监控或拦截这些恶意指令。即使某个指令频道被举报和封禁,攻击者也能迅速创建新的频道,并通过备用通信路径通知所有僵尸节点进行迁移,从而快速恢复整个网络,展现出强大的“打不死”的特性。这种低成本和高效性,降低了网络犯罪的门槛,甚至催生了“僵尸网络即服务”的黑产模式。

面对日益猖獗的Telegram Botnet威胁,个人用户与组织机构需采取多层次防御策略。个人用户应保持操作系统和软件更新,谨慎点击不明链接或附件,并安装可靠的安全防护软件。企业则需要部署先进的网络威胁检测系统,能够分析异常的网络流量模式,尤其是对出站连接到Telegram API的异常行为保持警觉。同时,网络安全社区与Telegram平台方的合作也至关重要,需要共同开发更有效的机制,在保护用户隐私的前提下,识别和阻断滥用其API的恶意机器人账户与频道。

总而言之,Telegram Botnet代表了网络攻击与主流通信应用融合的危险趋势。它利用信任度高、基础设施完善的合法平台作为掩护,将威胁隐藏在日常流量之中。随着物联网设备的激增,未来Botnet的规模与破坏力可能进一步扩大。了解其运作原理与危害,并构建动态、协同的防御体系,是数字社会应对这一隐匿威胁的必由之路。